ACC功能主要完成機組空冷系統(tǒng)的監(jiān)控,ACC可根據(jù)機組負荷、環(huán)境溫度控制汽機背壓在允許范圍內(nèi),通過控制空冷凝汽器的風(fēng)機轉(zhuǎn)速實現(xiàn)汽機背壓的控制;空冷系統(tǒng)排汽背壓、凝結(jié)水溫度控制也由ACC功能完成。

DEH系統(tǒng)

l DEH電氣控制部分

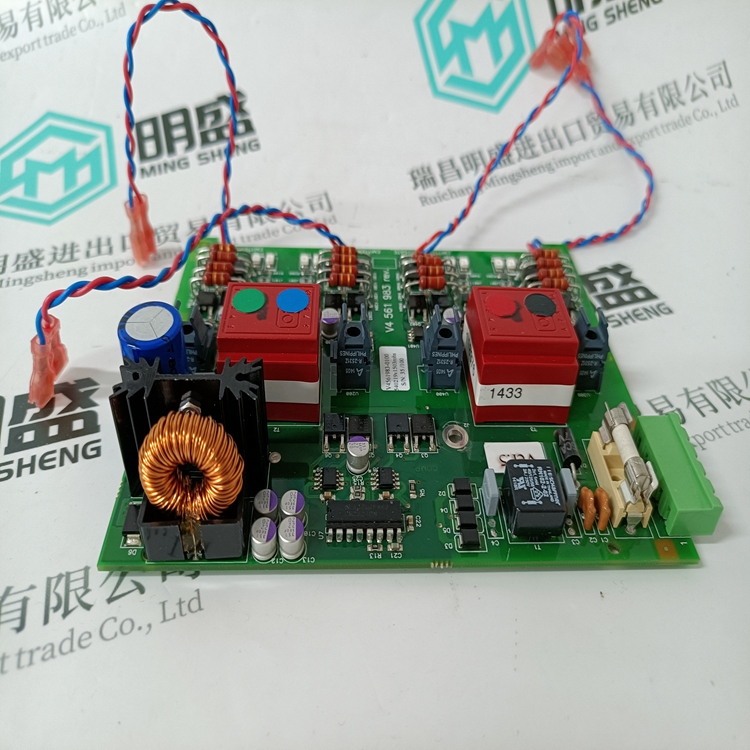

DEH電氣部分由BTC基本控制站、ATC自啟動控制站組成,共有3個機柜。機柜中安裝有冗余主控單元及各種I/O模塊(如圖2所示),以完成各種控制功能。服務(wù)器、工程師站及操作員站與DCS系統(tǒng)共用,主要完成數(shù)據(jù)庫管理、控制組態(tài)及監(jiān)視操作等功能。

圖2:DEH電氣部分硬件系統(tǒng)示意圖

l DEH液壓控制部分

液壓控制部分是DEH控制系統(tǒng)控制指令的最終執(zhí)行者,主要包括:油源系統(tǒng)、AST&OPC系統(tǒng)、電液油動機。

1) 油源系統(tǒng)

油源系統(tǒng)為液壓控制部分各油動機提供動力能源,系統(tǒng)壓力為14MPa。它主要由油箱、冗余柱塞泵、蓄能器、循環(huán)泵及冷油系統(tǒng)、再生泵及再生系統(tǒng)等組成。

2) AST&OPC系統(tǒng)

AST&OPC系統(tǒng)用作危急遮斷自動停機和超速保護控制。

AST的四個電磁閥組成串并聯(lián)冗余結(jié)構(gòu),分為兩個通道:通道1包括20-1/AST與20-3/AST,而通道2則包括20-2/AST與20-4/AST。每一通道在危急遮斷系統(tǒng)(ETS)控制柜中各自的繼電器供電,當(dāng)停機信號來時,開啟所有的ATS電磁閥,以使機組停機。系統(tǒng)設(shè)計成兩個相同獨立通道的目的是為了使誤動作的可能性減至最少。在汽輪機運行時,每一通道可以單獨地進行在線試驗,而不會產(chǎn)生遮斷或在實際需要遮斷時拒動。如圖3所示,如果通道1中閥20-1/AST動作,允許AST母管油流經(jīng)過,但通道2中另外兩只電磁閥(20-2/AST,20-4/AST)仍然堵塞著回油通路,不會引起AST母管油泄掉而使系統(tǒng)遮斷。

兩只并聯(lián)的OPC電磁閥(20-1/OPC,20-2/OPC)對DEH來的OPC控制信號起作用。一旦發(fā)生甩負荷或當(dāng)機組轉(zhuǎn)速超速到額定值103%時,則DEH將給電磁閥發(fā)信號,于是從調(diào)節(jié)汽閥和再熱調(diào)節(jié)汽閥油動機至OPC母管的油快速泄放到回油管,使調(diào)節(jié)汽閥與再熱調(diào)節(jié)汽閥迅速關(guān)閉。

圖3:AST&OPC系統(tǒng)示意圖

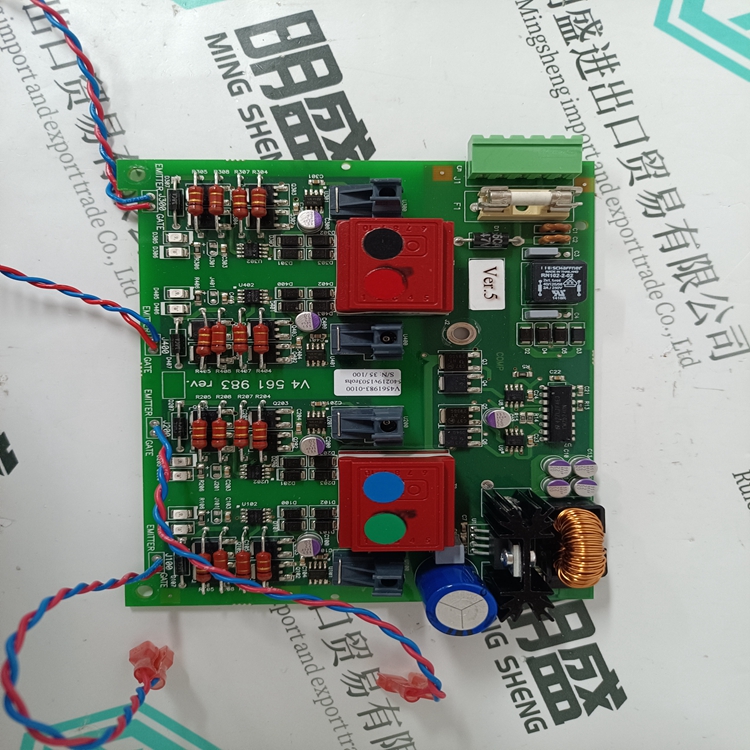

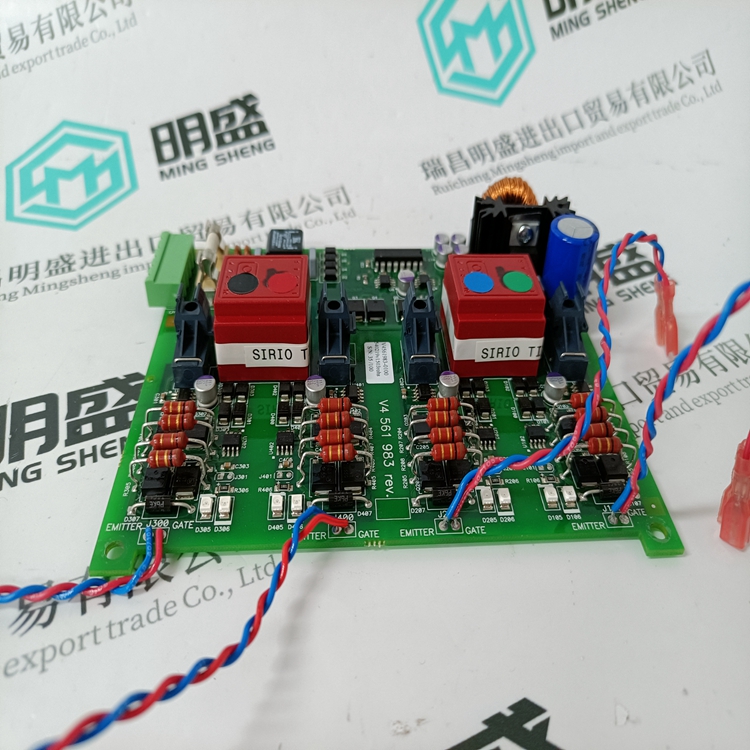

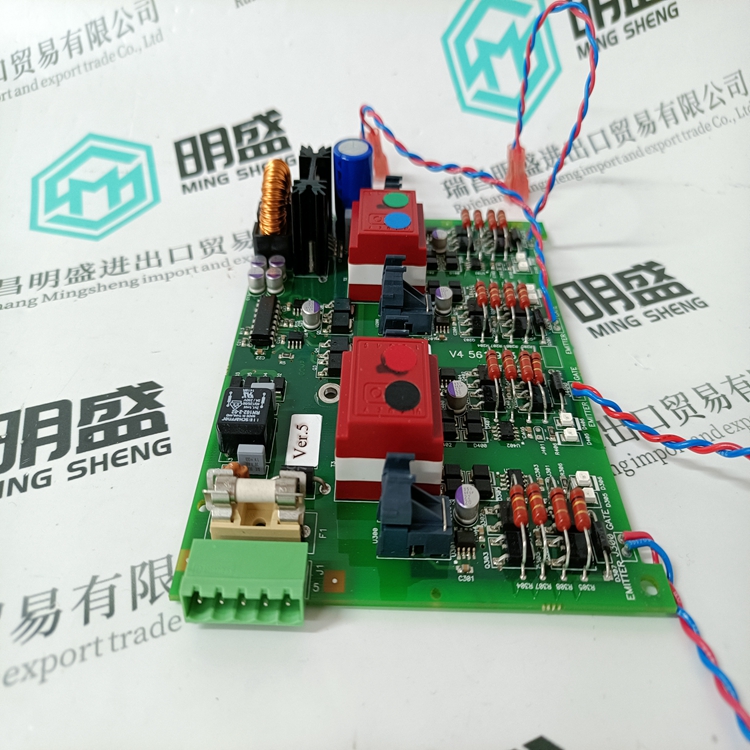

3) 電液油動機

DEH主要通過控制各進汽閥門的開度,改變進汽流量,來調(diào)節(jié)機組的轉(zhuǎn)速和功率。

連續(xù)控制油動機與DEH的伺服模塊配合可使閥門定位在全開全關(guān)之間任何位置。如圖4所示,在快關(guān)油(或安全油)建立期間,油動機受伺服閥控制。

Unlike it, most industrial processes need to run 24 hours a day, 7 days a week and require high uptime. Restarting the system every week for patching is not applicable to most industrial operations.

Patch impactEven if the patch installation process does not need to close the process (for example, by patching redundant controllers in stages), the whole patch strategy still has problems. In a landmark research article on patches after the release of operating system software vulnerabilities, Yin et al pointed out that 14.8% to 24.4% of all patches are wrong and will have an impact on end users.

Patches cannot always solve security problems as effectively as they are designed. According to Hemsley, ics-cert has found that the patch has a 60% error rate in repairing reported vulnerabilities in control system products. Obviously, the wrong patch may not be able to properly fix the vulnerability, but also "destroy" the normal function of the current