金宇生物的“工業(yè)4.0”之路,也是西門子自身在制藥行業(yè)的一次深度探索。西門子 (中國)有限公司執(zhí)行副總裁過程工業(yè)與驅(qū)動集團總經(jīng)理林斌表示:“數(shù)字化是通往 ‘工業(yè)4.0’和 ‘中國制造2025’的必經(jīng)之路,我相信西門子與金宇生物合作打造的數(shù)字化工廠將成為制藥行業(yè),乃至流程工業(yè)數(shù)字化工廠的典范,助力金宇生物實現(xiàn)全面的產(chǎn)業(yè)轉(zhuǎn)型升級。”

這張藍圖既展現(xiàn)了從設(shè)備層到業(yè)務(wù)層的縱向集成,也貫穿了從供應(yīng)商到客戶的橫向集成。整體規(guī)劃,分步實施,讓金宇有條不紊的邁向 “工業(yè)4.0”之路。

張翀宇認為:“產(chǎn)品始終靠技術(shù)驅(qū)動,但精益制造保障了產(chǎn)品質(zhì)量。通過在金宇生物科技產(chǎn)業(yè)園建立數(shù)字化工廠,形成數(shù)字化制造體系,我們不僅成為制藥行業(yè)率先踐行國際標準的標桿企業(yè),成為‘工業(yè)4.0’的領(lǐng)跑者,也再次帶動了國內(nèi)生物制藥行業(yè)的轉(zhuǎn)型升級和產(chǎn)品質(zhì)量提升。”

隨著全球監(jiān)管部門對制藥行業(yè)數(shù)據(jù)完整性的重視,數(shù)字化成為制藥領(lǐng)域日益關(guān)注的話題,也是中國藥企實現(xiàn)轉(zhuǎn)型升級的必由之路。西門子在自動化、數(shù)字化和智能化領(lǐng)域的專業(yè)性將在金宇生物實現(xiàn)其目標的過程中發(fā)揮至關(guān)重要的作用。清水川電廠是陜西省政府為緩解榆林地區(qū)日益嚴重的供電短缺形勢而決定建設(shè)的煤電一體化項目。電廠位于府谷縣境內(nèi)清水川河下游東岸,規(guī)劃建設(shè)裝機容量為1800MW。與電廠配套的馮家塔煤礦位于清水川河下游西岸,一期礦井建設(shè)能力為300萬噸/年,煤礦與電廠相距1.5公里,燃煤通過管狀輸煤皮帶直接從煤礦傳送至電廠。一期建設(shè)2×300MW亞臨界國產(chǎn)空氣冷燃煤機組采用低氮燃燒、等離子點火、廢水排放和灰渣綜合利用等新型節(jié)能降耗技術(shù)及措施,鍋爐、汽輪機和發(fā)電機三大主機均為上海三大主機廠家制造。同步建設(shè)先進高效的靜電除塵器和石灰石——石膏濕法脫硫裝置。該項目是集節(jié)水、節(jié)能、環(huán)保為一體的“綠色工程”。

#1、#2機組DCS、DEH一體化控制系統(tǒng)自2007年5月20 日帶電調(diào)試來,分別于2008年4月11日和2008年4月29日相繼順利通過168小時滿負荷試運行,這是和利時HOLLiAS-MACS控制系統(tǒng)繼貴州鴨溪電廠2×300MW機組、黔西電廠2×300MW機組,江蘇淮陰電廠2×300MW機組之后在300MW機組DCS&DEH一體化控制系統(tǒng)上又一成功案例。

控制系統(tǒng)概述

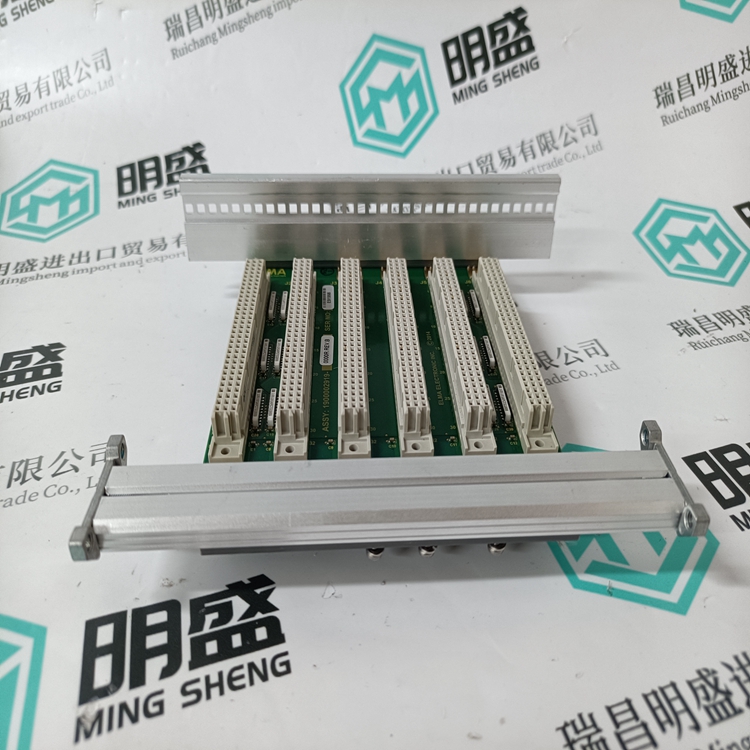

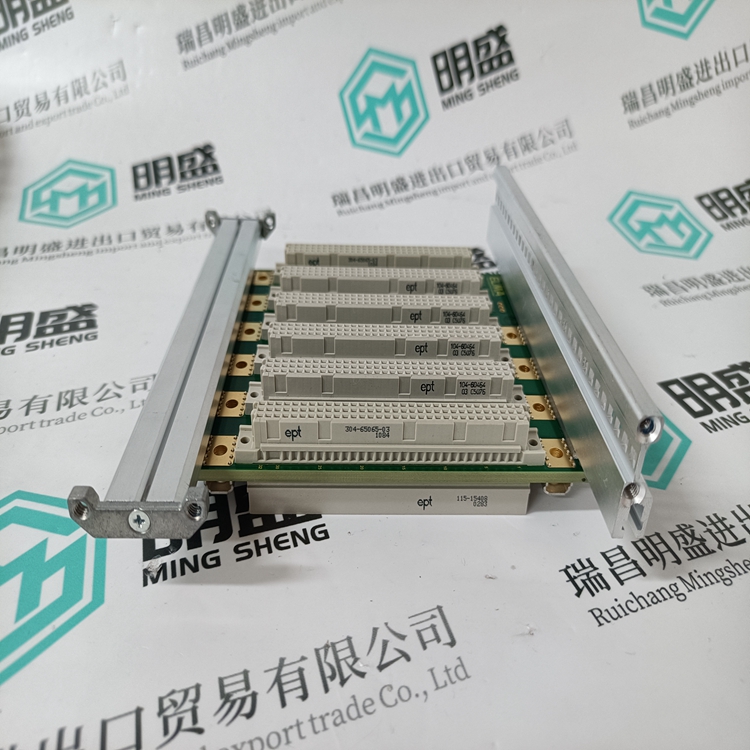

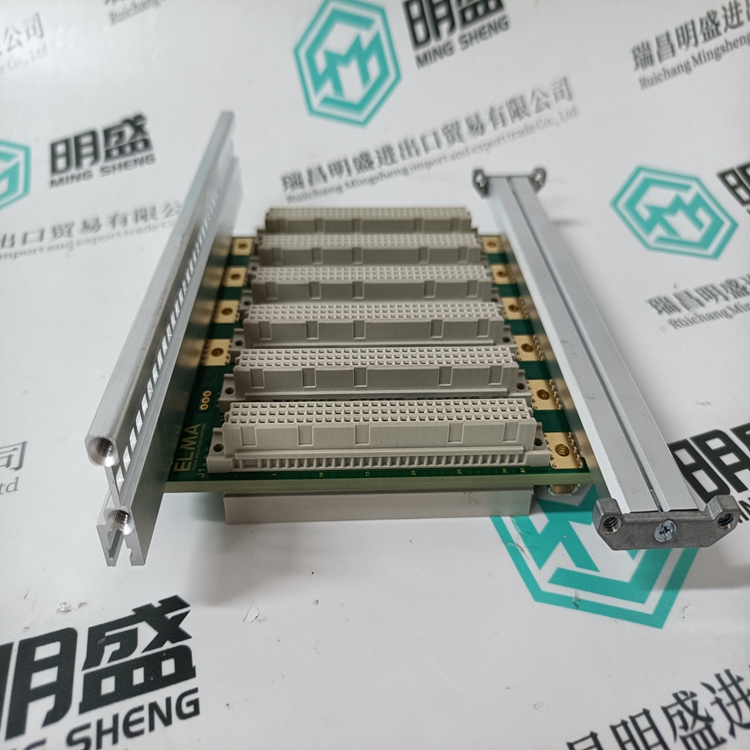

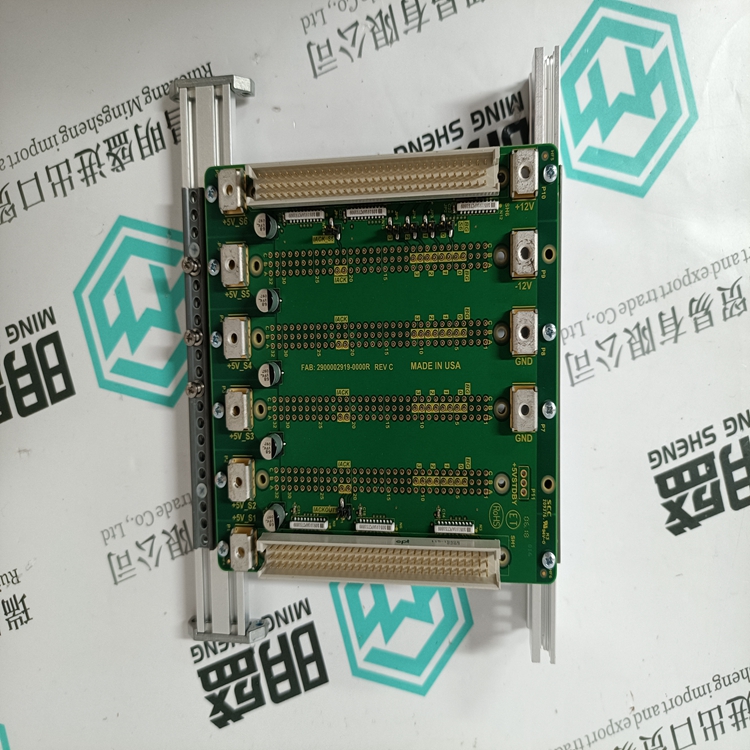

該DCS、DEH一體化控制系統(tǒng)單元機組控制站20個,公用系統(tǒng)控制站2個,脫硫系統(tǒng)控制站7個。單元機組網(wǎng)絡(luò)結(jié)構(gòu)見圖1。

該工程DCS控制系統(tǒng)網(wǎng)絡(luò)建立在客戶/服務(wù)器模式體系結(jié)構(gòu)通用的以太網(wǎng)上,控制管理網(wǎng)絡(luò)采用兩層結(jié)構(gòu),星型連接

not studied by hacker organizations at that time. Of course, things are different today.

Next, we assume that all these ICs / SCADA applications contain high-quality software. Based on this assumption, we estimate the potential risk of the smelter's computer with a low 1000 line vulnerability ratio of 0.03. The result is an average of 1805 vulnerabilities waiting to be discovered hidden in each single control system computer. This requires a lot of patches!

Reviewing the history of Windows XP vulnerabilities, we have reason to assume that all these SCADA / ICs vulnerabilities will not be discovered at one time. However, we can expect that a relatively small number of vulnerabilities will be disclosed in the first two to five years when the security researcher team begins to investigate products in the industrial field. This is very similar to the stage we are in now. At some time in 5 to 10 years, when ICS / SCADA products are widely